El servicio de VPN sirve para conectar temporalmente computadores

externos al Cloud, con las VLANs de las máquinas virtuales, con

propósitos de administración remota. El servicio funciona a través

del protocolo L2TP/IPSEC con autenticación basada en certificados

digitales.

Este manual ilustra como conectar un computador Linux al sistema

VPN del Cloud.

Requisitos

Para conectarse al servicio de VPN es necesario solicitar a su administrador:

- Archivo <cliente>-VPNCA.crt

- VPN Certification Authority – Autoridad de certificación para conexiones VPN

- Este archivo puede descargarse desde la pantalla de Administración

de Certificados SSL,

- Puede identificarlo como "VPN INTERNAL CA CERTIFICATE"

- Dirección IP de conexión al sistema de VPN.

- Es la misma dirección IP que utiliza para accesar el sistema de administración del Cloud.

- Es la IP que corresponde al nombre de su nodo Cloud-Bricks.

- Puede obtenerla resolviendo el nombre de su nodo a través

del comando nslookup, por ejemplo:

#nslookup ejemplo1.cloud-bricks.net

- Los siguientes datos se obtienen a partir de la pantalla de Usuarios VPN.

- Archivo <usuario>-vpn.p12 (Certificado de usuario para conexión a la VPN).

- Archivo <usuario>-vpn.key (Llave privada de la conexión)

- Nombre de usuario y clave con permisos para conectarse a la VPN.

Cliente VPN en Ubuntu

Instalar soporte L2TP VPN

El soporte L2TP no viene en la instalación por defecto de Ubuntu, así que requiere instalar el paquete que lo soporta.

#apt-get install strongswan network-manager-strongswan xl2tpd

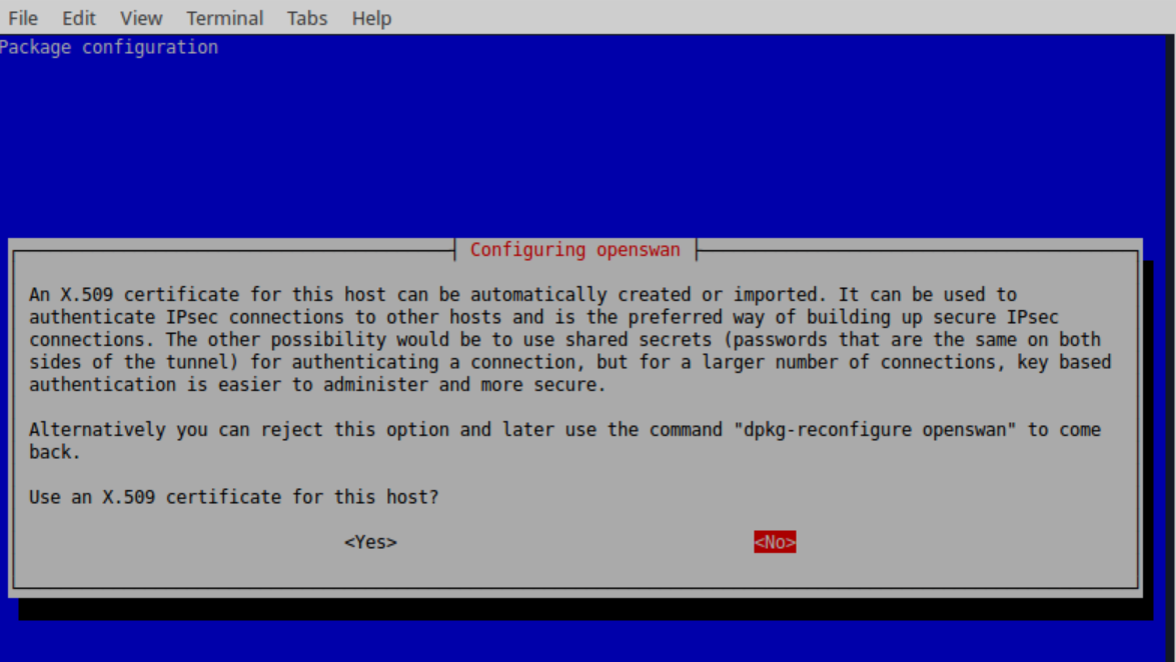

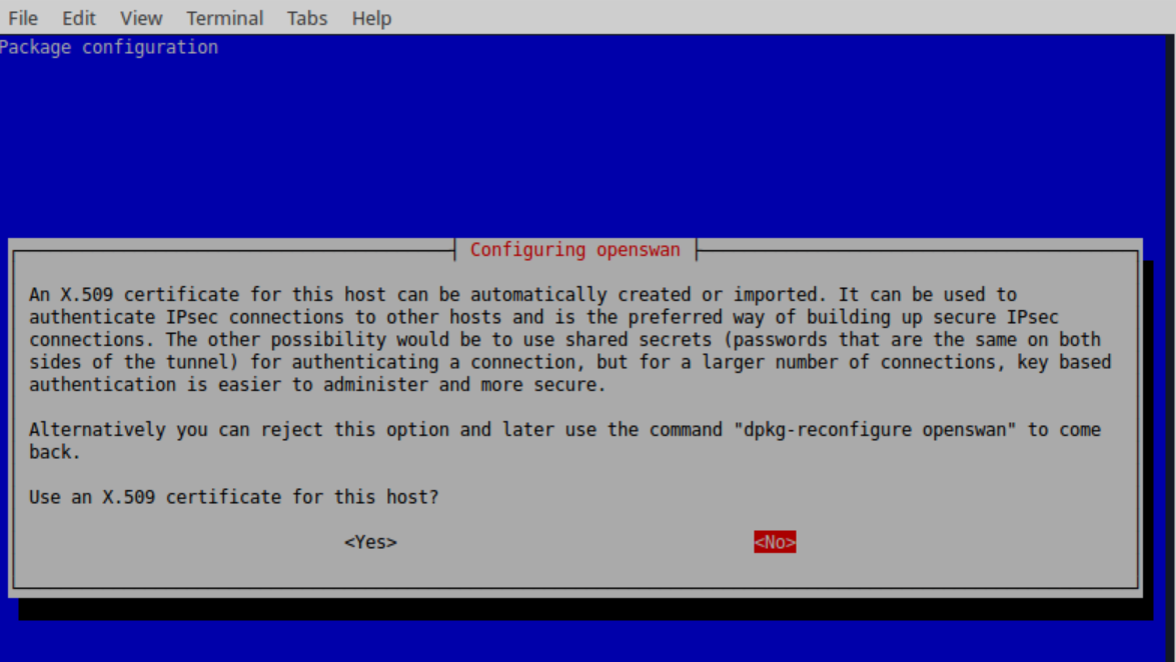

Durante el proceso de instalación Openswan solicita configurar un certificado x.509, seleccionar "No".

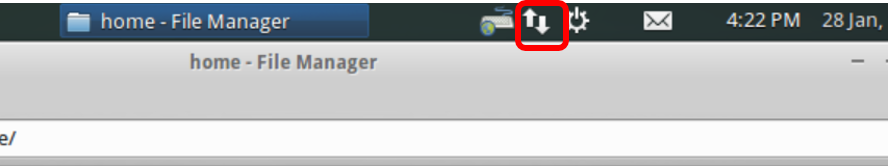

Dar clic derecho en el ícono de conexiones.

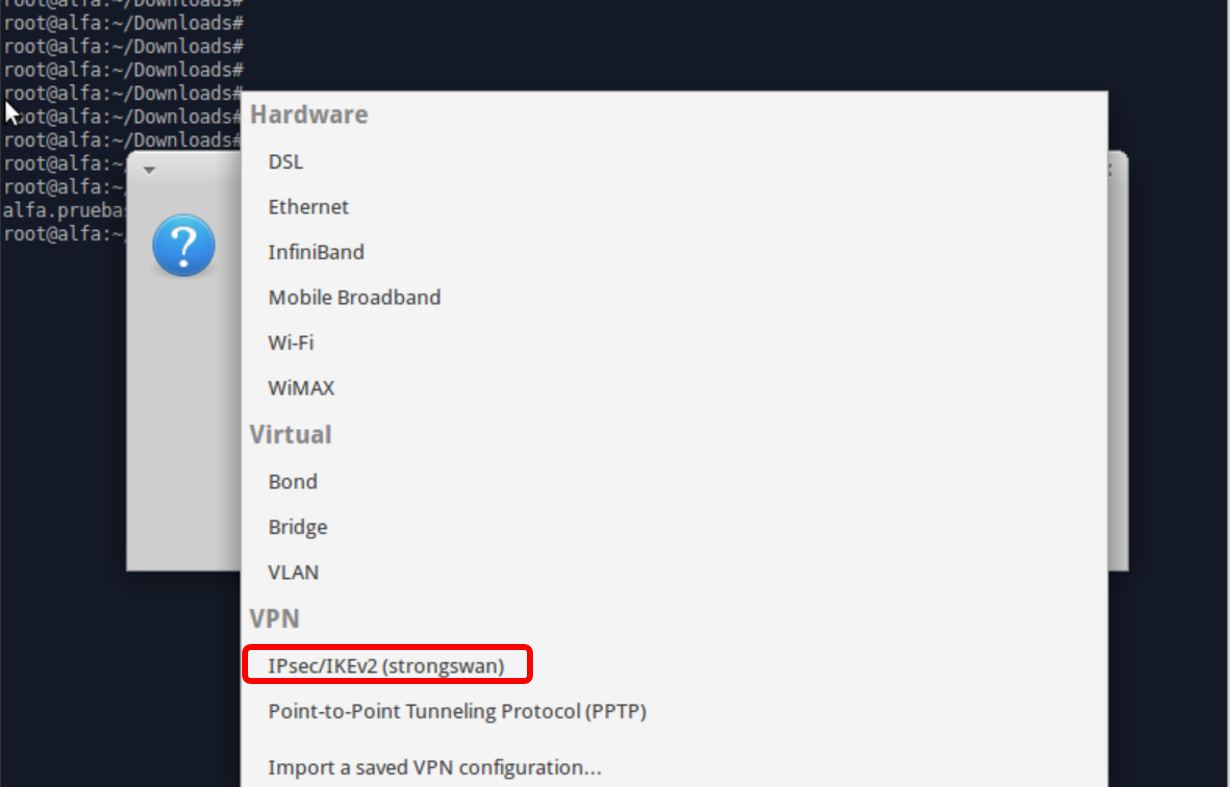

Seleccionar VPN Connections -> Configure VPN->Add -> Ipsec/IKEv2 (strongswan).

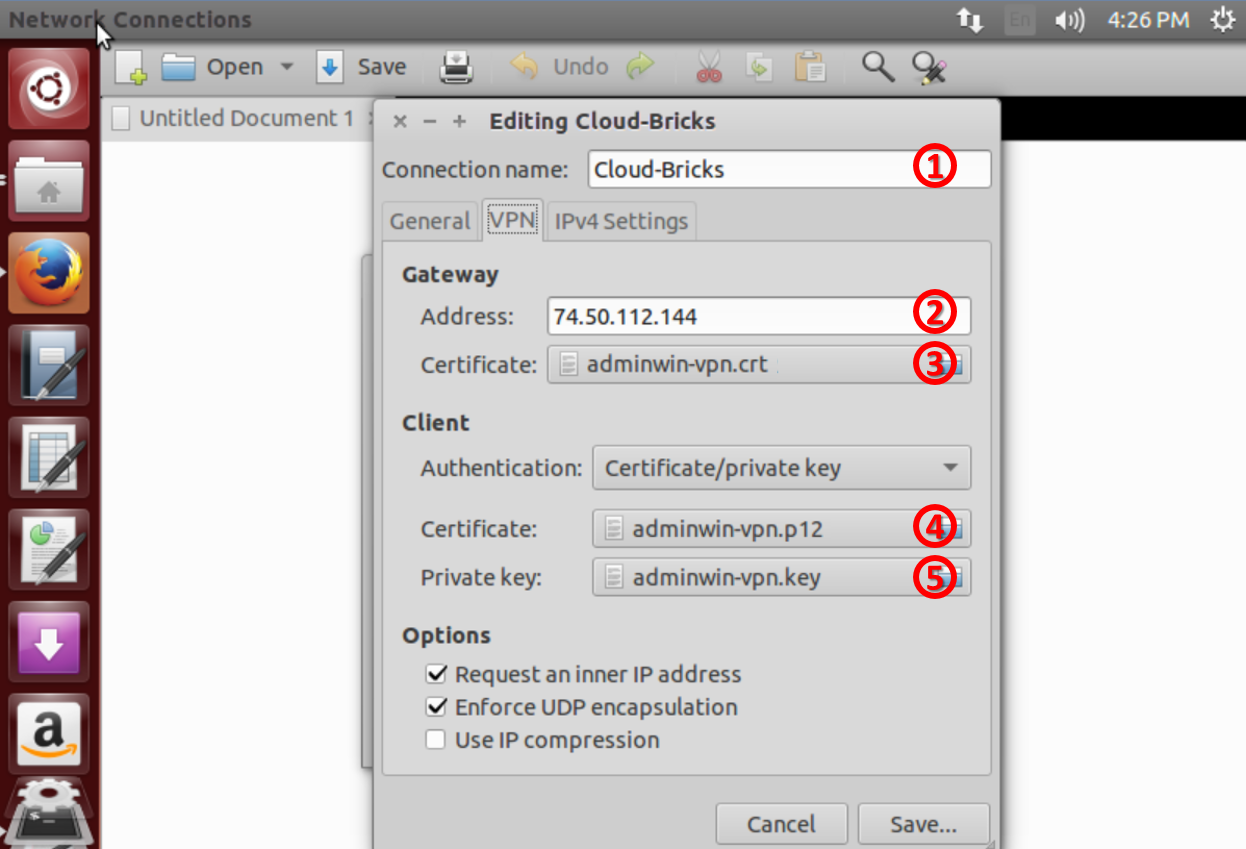

En la configuración de la nueva conexión ingresar los datos.

- Nombre de la conexión.

- IP del servidor de VPN.

- Archivo <usuario>-vpn.crt (Certification Authority – Autoridad de certificación).

- Archivo <usuario>-vpn.p12 (Certificado de usuario para conexión a la VPN).

- Archivo <usuario>-vpn.key (Llave privada de la conexión).

Salvar la conexión. Luego dar clic en el mismo ícono de

conexiones y seleccionar la conexión VPN creada. Al intentar

conectar se va a requerir la contraseña o Shared Key.

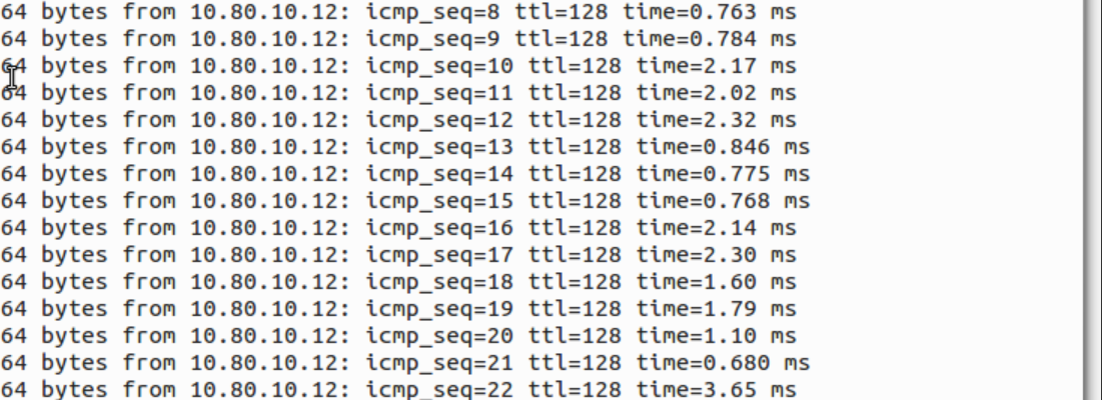

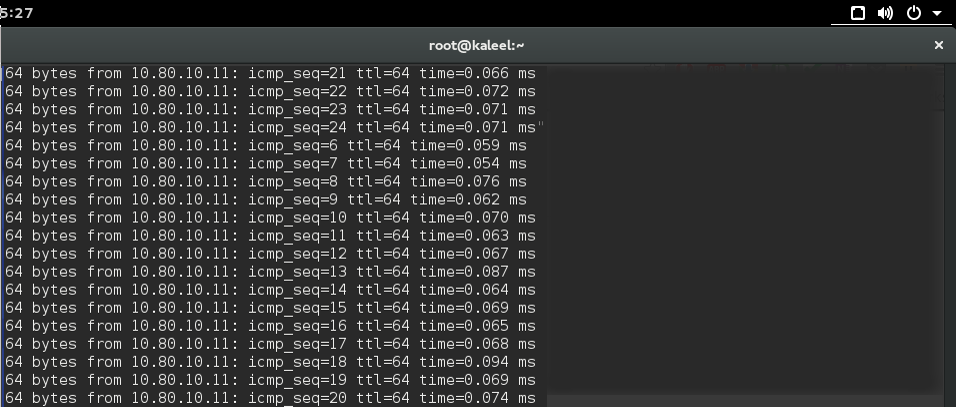

Ya está lista la conexión VPN. Podemos probar hacer un ping a las redes privadas 10.80.x.x

Si la conexión no fue exitosa, por favor revisar que todos los pasos de configuración hayan sido realizados correctamente y luego entre en contacto con su Administrador.

Cliente VPN en Fedora

Instalar soporte L2TP VPN

El soporte L2TP no viene en la instalación por defecto de Fedora,

así que requiere instalar las librerías y compilar el applet que

permite la conexión.

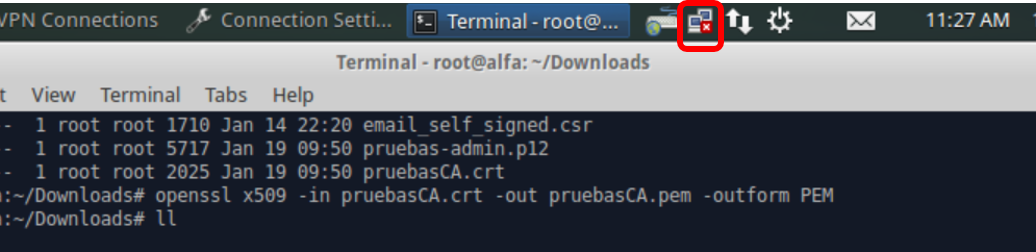

El primer paso es convertir el certificado <cliente>-VPNCA.cr

(VPN Certification Authorit) en formato .pem :

$openssl x509 -in <cliente>-CA.crt -out <cliente>-CA.pem

Ahora instalar las líberias necesarias para compilar:

#yum install qt-devel gcc-c++ libtool xl2tpd libtool-ltdl-devel

Ahora descargar los siguientes paquetes:

#wget https://launchpad.net/l2tp-ipsec-vpn/trunk/1.0.9/+download/l2tp-ipsec-vpn_1.0.9.tar.gz

#wget https://launchpad.net/l2tp-ipsec-vpn/trunk/1.0.7/+download/l2tp-ipsec-vpn-daemon_0.9.9.tar.gz

Decomprimir los archivos:

#tar xvfz l2tp-ipsec-vpn_1.0.9.tar.gz

#tar xvfz l2tp-ipsec-vpn-daemon_0.9.9.tar.gz

Ahora compilar e instalar:

# cd l2tp-ipsec-vpn-daemon

# make

# make install

# cd ../l2tp-ipsec-vpn

# make

# make install

# cd ..

# mkdir -p /etc/ipsec.d/certs /etc/ipsec.d/private /etc/ipsec.d/cacerts

El applet utiliza algunas librerías de QT, por lo cual es necesario agregar una variable de entorno de QT para su ejecución en ambientes Gnome, editando el archivo ~/.bash_profile:

$echo "export QT_GRAPHICSSYSTEM=native" >> ~/.bash_profile

Es altamente recomendado también incluir la variable en el archivo /etc/profile también

$sudo echo "export QT_GRAPHICSSYSTEM=native" >> /etc/profile

Reiniciar el computador, el applet inicia sólo de manera automática, de lo contrario ejecutar el siguiente comando:

$nohup L2tpIPsecVpn &

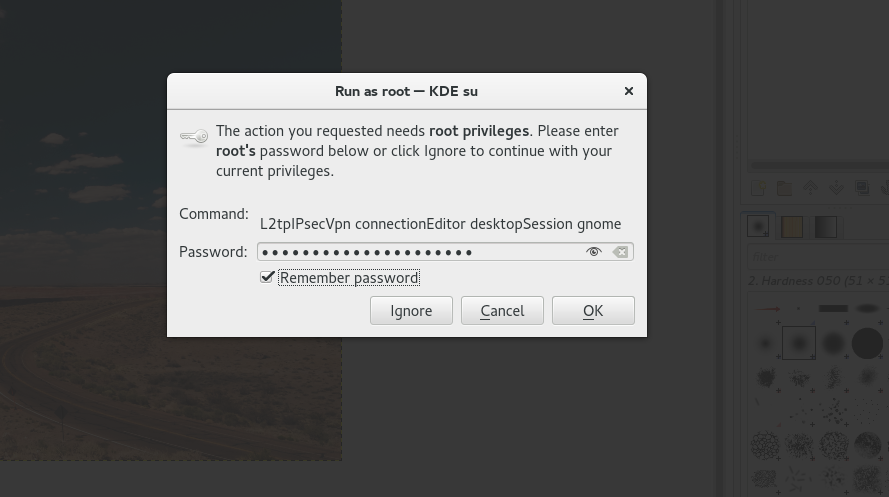

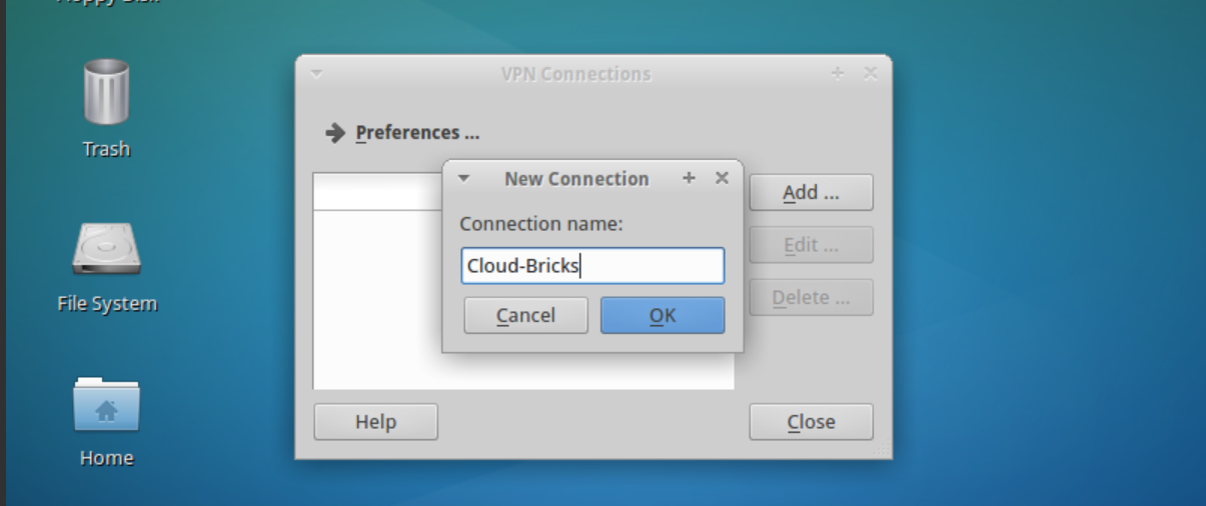

Para crear la conexión VPN, dar clic derecho en el ícono señalado y elegir la opción "Edit connections", solicitará la contraseña de root la primera vez (Importante seleccionar la opción "Remember password").

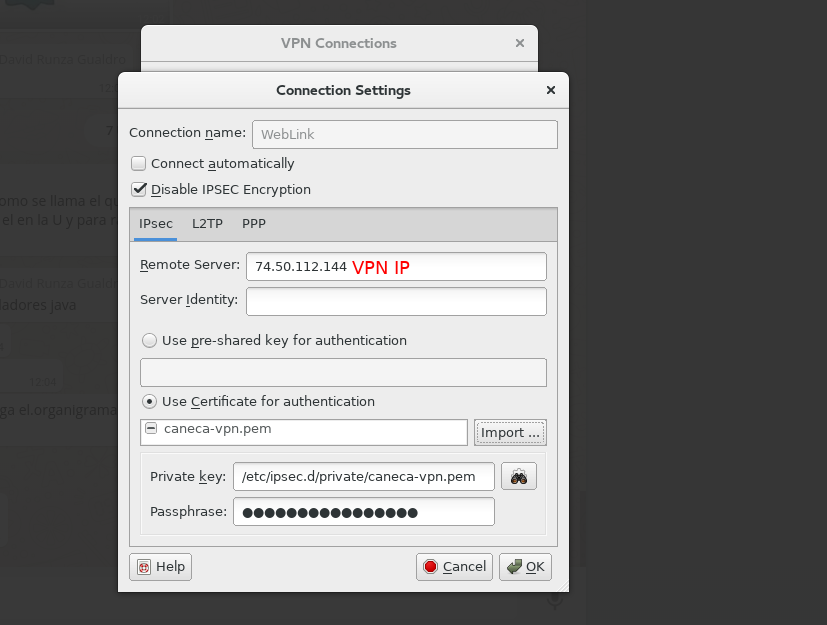

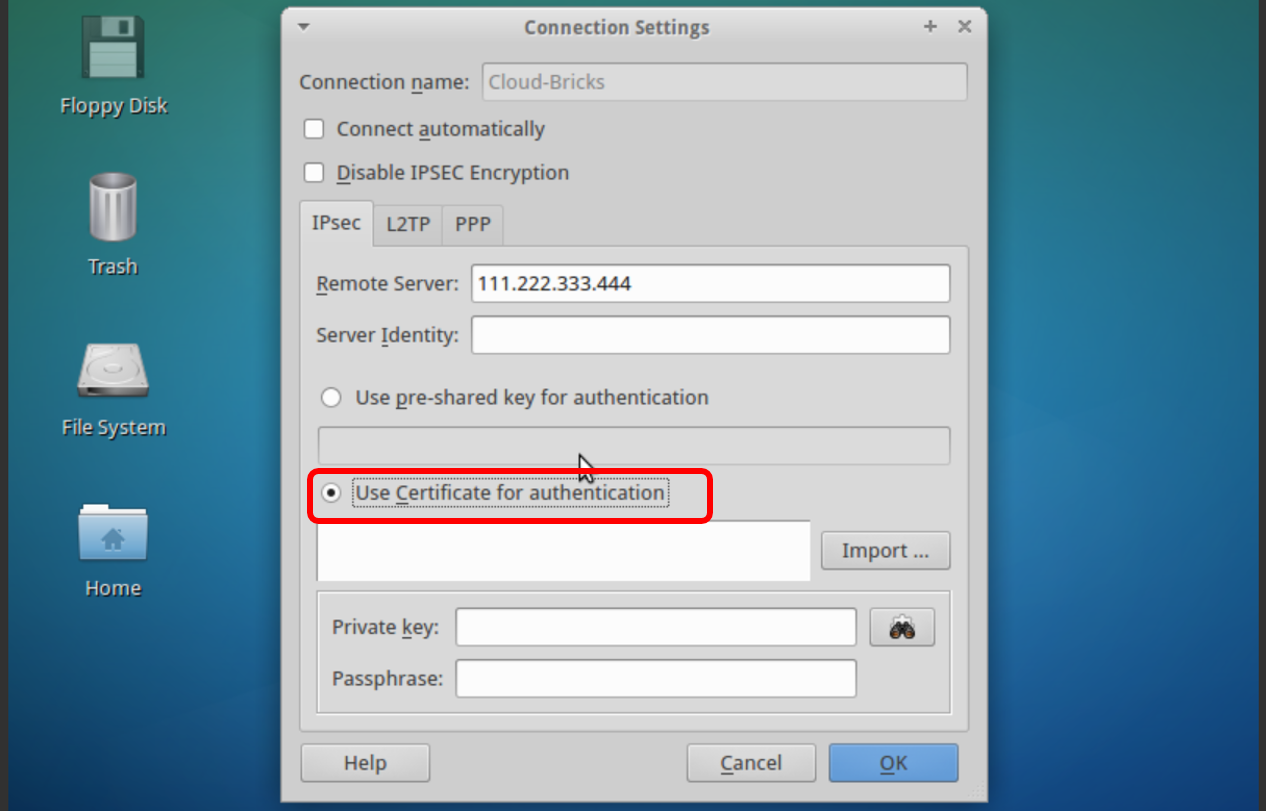

Dar clic en el botón Add para agregar una nueva conexión. Ingresar los datos así:

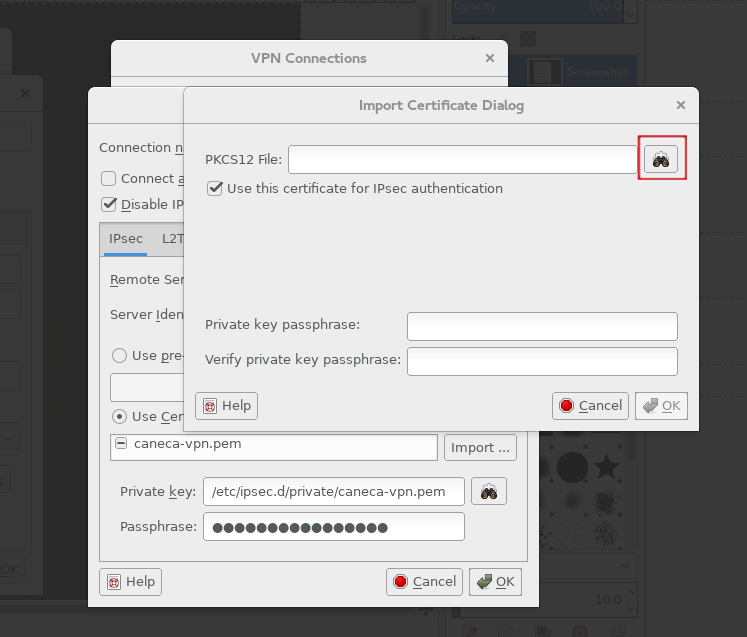

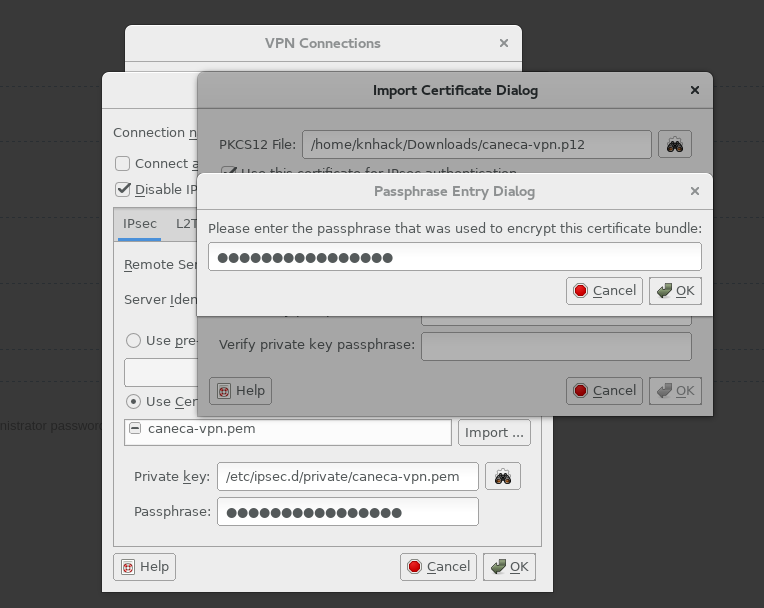

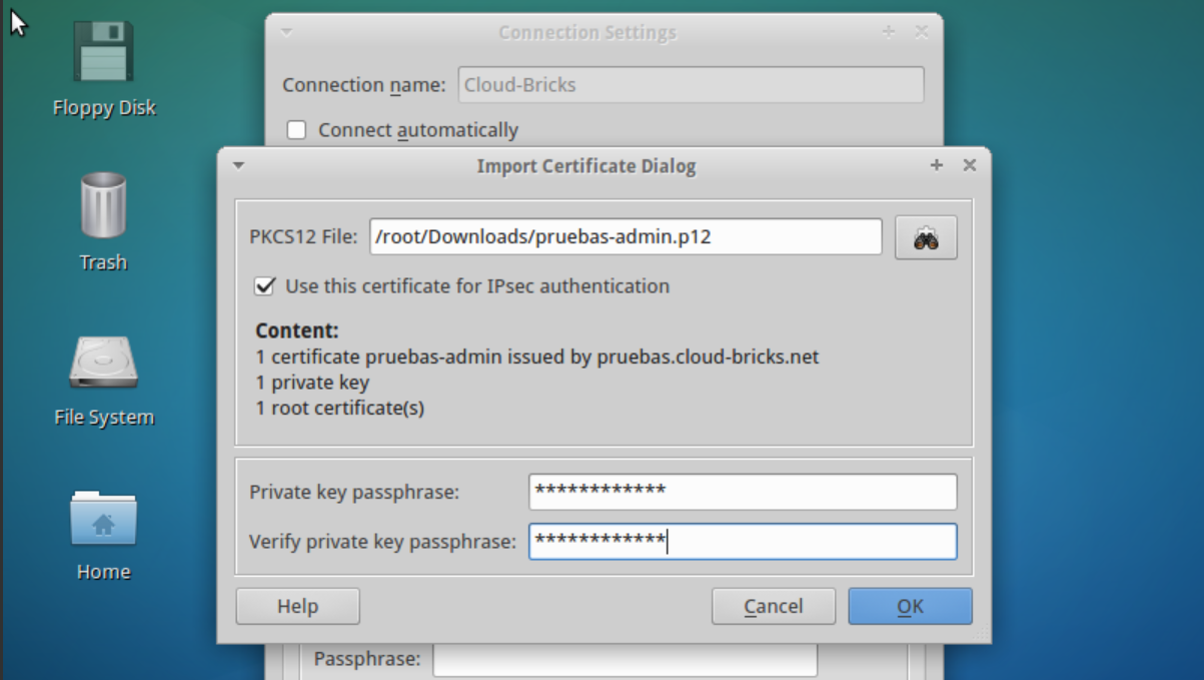

Seleccionar la segunda opción "Use Certificate for authentication", luego dar clic en el botón de Import... para importar los certificados. Se abre la ventana de carga de certificados:

Dar clic en el ícono señalado arriba, y buscar el certificado <usuario>-vpn.p12 (Certificado de usuario para conexión a la VPN), e ingresar la contraseña del usuario VPN o shared key:

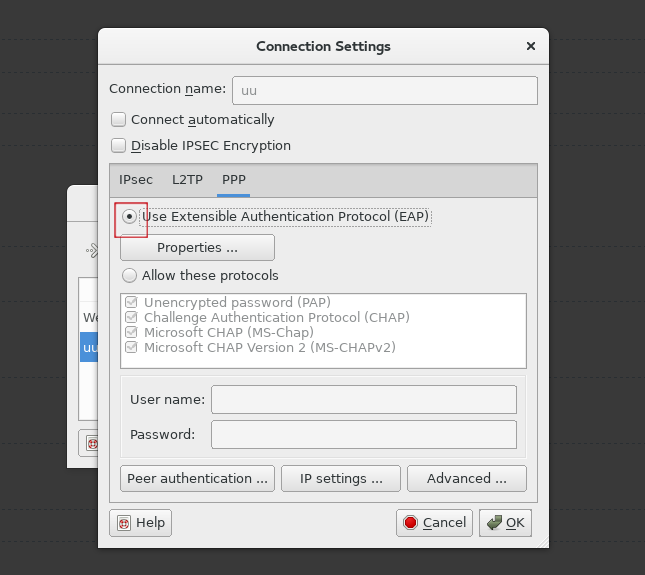

De esta manera se importarán los certificados del usuario. Clic en OK. Estando en la ventana de la conexión VPN, ir a tab "PPP", asegurarse que la opción "Use Extensible Authentication Protocol EAP" este seleccionada:

En esa misma ventana, dar clic en el botón Properties... para cargar el certificado <cliente>-VPNCA.crt (VPN Certification Authorit) en formato .pem:

Dar clic en OK, y luego OK. Ya se ha creado la conexión VPN. Para Conectarse, dar clic en el ícono de conexión:

Seleccionar la conexión y dar clic. Así se logra conectar a la VPN. El ícono cambia.

Ya está lista la conexión VPN. Podemos probar hacer un ping a las redes privadas 10.80.x.x

Si la conexión no fue exitosa, por favor revisar que todos los pasos de configuración hayan sido realizados correctamente y luego entre en contacto con su Administrador. Mayor información aquí.

Crear conexión VPN usando LXDE

El soporte L2TP no viene en la instalación por defecto de Ubuntu, así que requiere instalar el paquete que lo soporta.

#apt-get install strongswan network-manager-strongswan xl2tpd

Durante el proceso de instalación Openswan solicita configurar un certificado x.509, seleccionar "No".

Abrir la nueva aplicación "L2TP Ipsec VPN Applet", se crea un ícono en la barra del sistema.

Dar clic derecho en el ícono, y seleccionar la opción "Edit Connections...". EN la nueva ventana dar clic en el botón "Add...". Digitar el nombre.

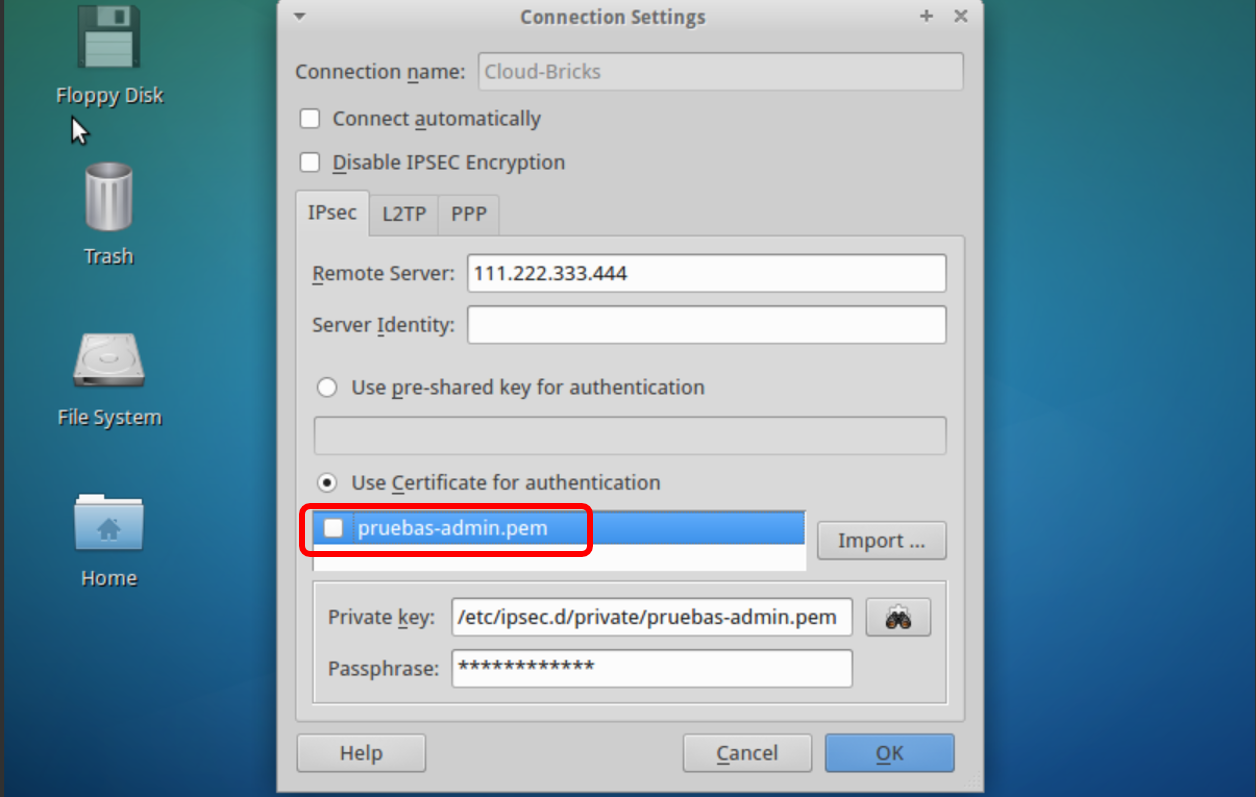

Ingresar los datos del servidor de Cloud-Bricks. Asegurarse de seleccionar la opción "Use Certificate for authentication".

Dar clic en el botón Import... Para importar el certificado de usuario .p12 Le solicitará la contraseña del certificado o Shared Key

El certificado queda cargado.

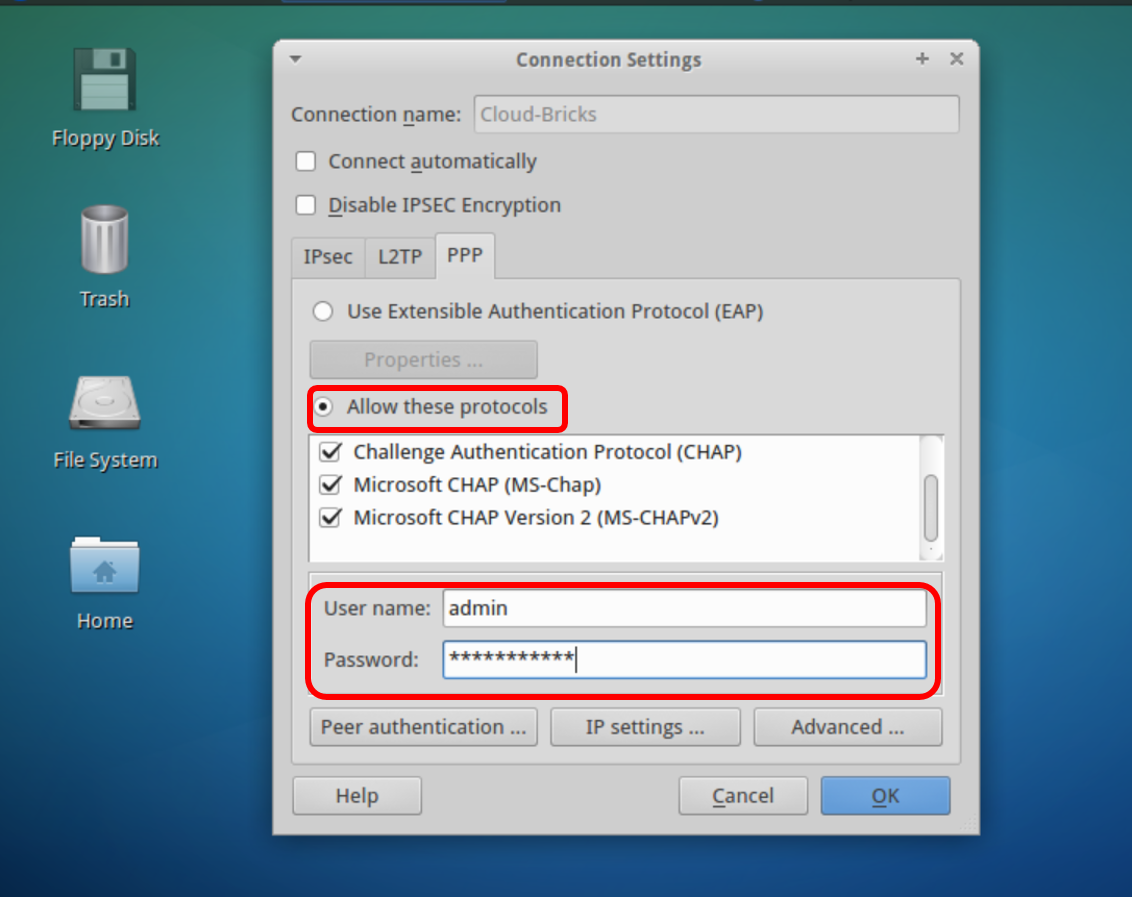

Cambiar a la pestaña de PPP, aquí seleccionar la opción "Allow these protocols", para ingresar el nombre de usuario y contraseña.

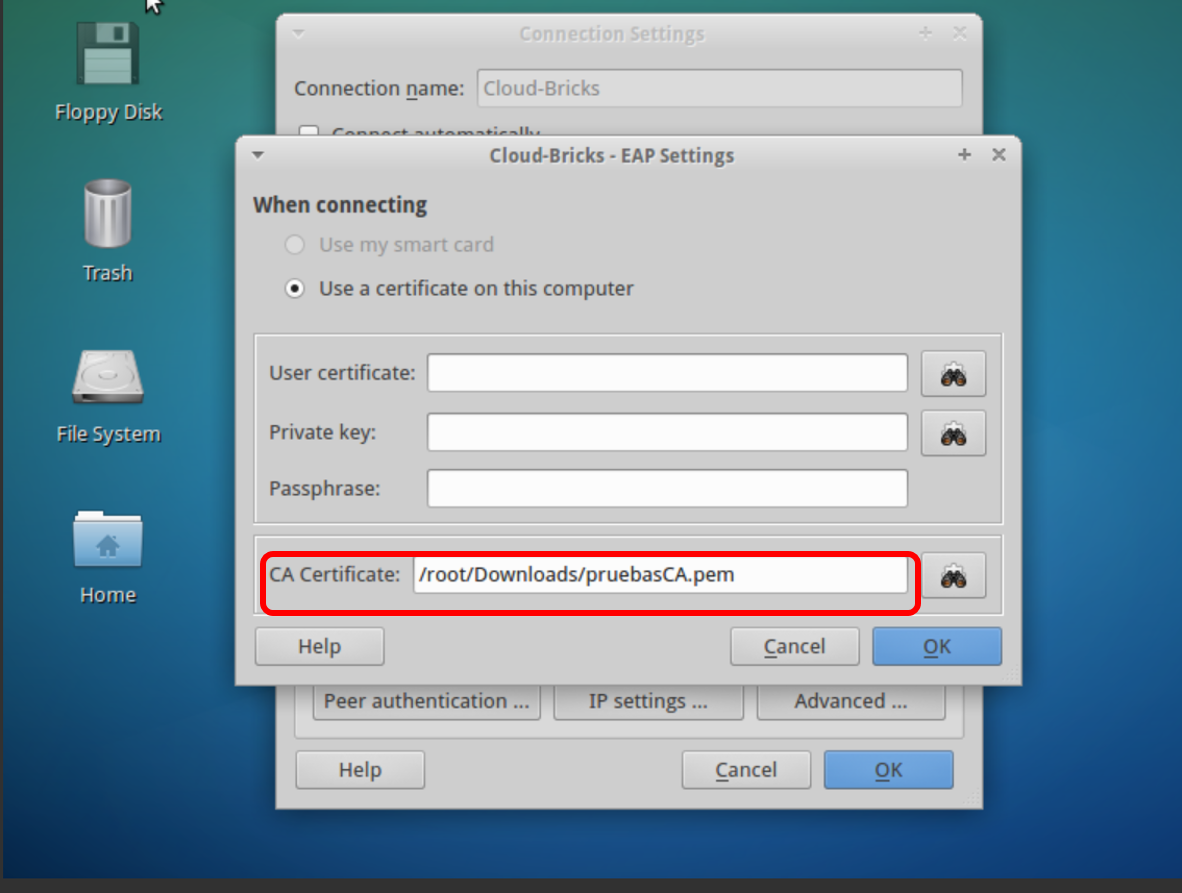

Dar clic en el botón Advanced.. para cargar el certificado de la autoridad de certificación.

Dar clic en OK y cerrar las ventanas. Ya está lista la conexión VPN.

Ya puede conectarse a sus servidores virtuales utilizando las direcciones IP privadas de la red 10.X.X. Si la conexión no fue exitosa, por favor revisar que todos los pasos de configuración hayan sido realizados correctamente y luego entre en contacto con su Administrador.